- aws クラウドとは何かということおよびベーシックなグローバルインフラストラクチャについて定義できる - aws クラウドのベーシックなアーキテクチャ原理を説明できる - aws クラウドの価値提案について説明できる - aws プラットフォームの主なサービスと一般的なユースケース 例. Azure App Service は非常にスケーラブルな自己適用型の Web ホスティング サービスを提供します このチュートリアルではApp Service でデータ主導の ASPNET アプリをデプロイしそれを Azure SQL Database に接続する方法について説明します.

Dx推進におけるセキュリティの重要性とインサイトテクノロジーによるアプローチ Insight Technology

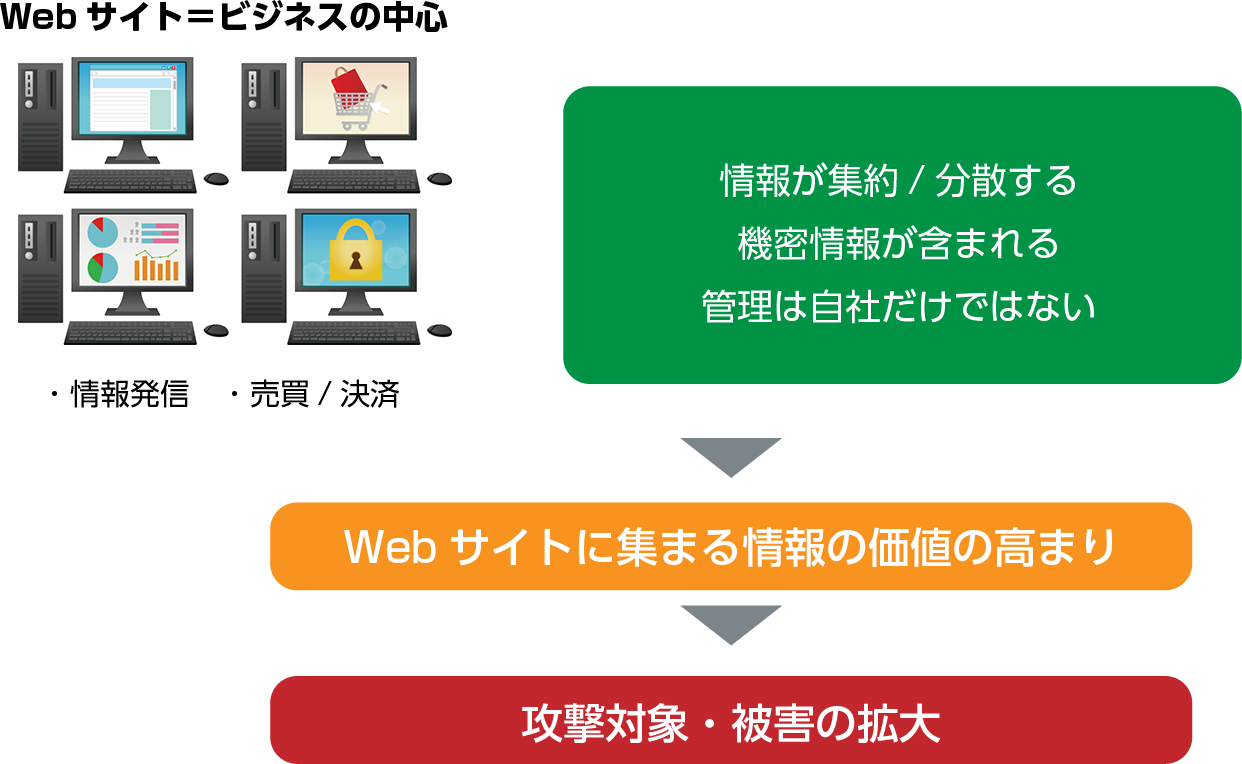

Webサイトセキュリティ監視サービス セキュリティ事業 マクニカ

What Is Sql Injection Tutorial Examples Web Security Academy

Acronis Cyber BackupはWindows Server環境全体の保護が可能なバックアップソリューション設定は簡単個別のファイルアプリケーションシステム全体を秒単位で復元できます.

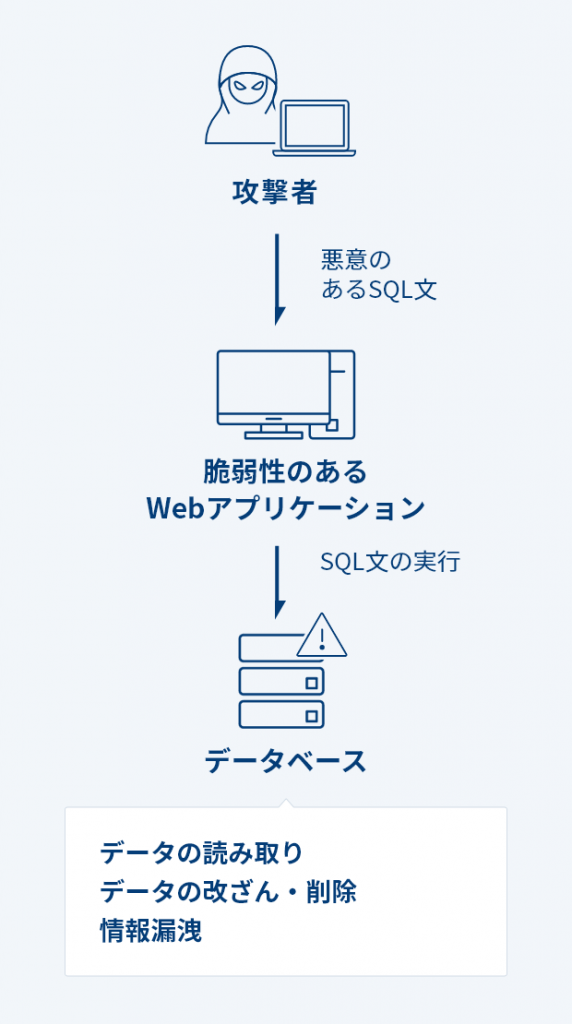

Sql データベースをターゲットにする攻撃. Google Cloud で SQL Server 仮想マシンを稼働するためのオプション デジタル変革 ハイブリッド クラウドやマルチクラウドの実現インテリジェントな分析情報の提供従業員の接続環境の維持といったソリューションによりビジネスの回復を加速させより良い未来へとつなげます. データベース用の制御ファイルを作成するときに既存のファイルを再利用または上書きする場合はcontrol_filesパラメータに記述されているファイル名が現在のシステム上に存在するファイル名と一致することを確認し create database文にcontrolfile reuse句を指定します. Ssl 30ではssl 20との互換性を提供するにあたり乱数領域を使った細工を加えることでこのような攻撃を検出する仕組みを組み込んだ しかしこの細工が無効にされているサーバ環境も存在しクライアントから見るとSSL 20を無効にしない限りこの脆弱性の影響を受ける可能性を否定でき.

SQL Server Express はサポートされていません Endpoint Sensorを使用する場合SQLの設定で検索のためのフルテキスト抽出とセマンティック抽出 を有効にする必要があります必要な機能の詳細はインストールガイドに記載しています. SQL Managed Instance には最新の SQL Server Enterprise Edition データベース エンジンとの 100 近い互換性が備わっており一般的なセキュリティ上の懸念事項に対処するネイティブの仮想ネットワーク VNet の実装とSQL Server の既存のお客様にとって有利なビジネス モデルを提供. SQL Server2008 R2 Express以降 エッジリレーサーバのインストール時にはSQL Server 2016 Express SP1をインストールする選択肢があります.

DevOps ソリューションを通じてソフトウェアをより効率的に提供するための Microsoft のリソースを詳しくご覧ください. 2020年1月14日と言えばWindows 7の延長サポート終了日であることが知られているが実はサーバーOSのWindows Server 2008 R22008も同じ日に延長. CentOS Ubuntu Fedora Debian Windows Server でのネットワークサーバー構築方法.

たとえば一括翻訳のリクエストで 5000 文字を送信して 2 つのターゲット言語を含めた場合処理する文字数の合計は 10000 です オペレーションが失敗した場合Cloud Translation では返された正常な翻訳文に対してのみ請求が発生します. ターゲットの場所を個別頻繁に更新するスナップショットベースのソリューションとは異なりCloudEndure Disaster Recovery では非同期的な継続的レプリケーションが行われますこれにより数秒の目標復旧時点 RPO が実現されます. また公開されたデータベースを検索する攻撃者が増えている点も懸念される 脆弱性 人が間違いを起こすのと同様に人が書いた.

Sqlインジェクションの究極のガイド

Sqlインジェクションの究極のガイド

柳条湖事件が起こった9月18日前後の攻撃動向について

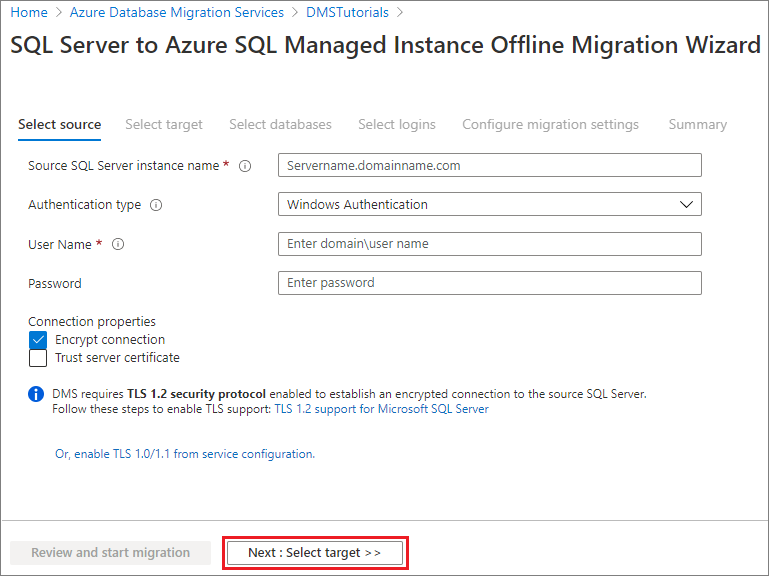

チュートリアル Sql Server から Sql Managed Instance に移行する Azure Database Migration Service Microsoft Docs

組織を守るために知っておきたいサイバー攻撃の種類 20選

Sqlインジェクション攻撃の方法と対策 セキュリティ対策 Cybersecuritytimes

2製品が過剰検知なし 攻撃ツールはほぼ撃退 2ページ目 日経クロステック Xtech

Waf Webapplication Firewall セキュリティサービス 株式会社ネットアシスト